您现在的位置是:链动全球 > 资讯

币被万美术魔合约一场元的智能价值件深E代盗事度剖析

链动全球2025-09-20 13:13:19【资讯】2人已围观

简介说实话,作为区块链安全研究员,我见过太多黑客事件,但这次TIME合约攻击的手法着实让我眼前一亮。12月7日那天,当Beosin Eagle Eye平台捕捉到这笔异常交易时,我们最初以为又是常见的合约漏洞利用。但随着调查深入,才发现这是一场精心设计的"魔术表演"。前奏:危险的警示灯还记得12月4日thirdweb发布的那个安全公告吗?当时他们提到"11月20日发现的开源库漏洞"时,我就有种不祥的预感...

说实话,作为区块链安全研究员,我见过太多黑客事件,但这次TIME合约攻击的手法着实让我眼前一亮。12月7日那天,当Beosin Eagle Eye平台捕捉到这笔异常交易时,我们最初以为又是常见的合约漏洞利用。但随着调查深入,才发现这是一场精心设计的"魔术表演"。

前奏:危险的警示灯

还记得12月4日thirdweb发布的那个安全公告吗?当时他们提到"11月20日发现的开源库漏洞"时,我就有种不祥的预感。果然三天后,TIME项目就成了第一个"中招"的倒霉蛋。这就好比网络安全界的"蝴蝶效应"——一个看似无关紧要的小漏洞,最终酿成了18.8万美元的损失。

揭秘黑客的神奇"魔术"

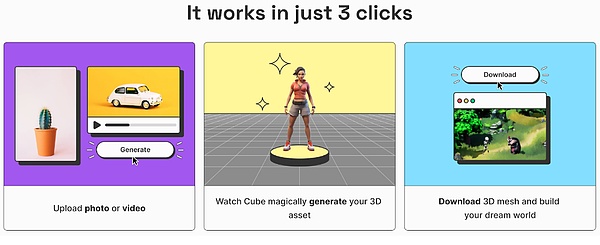

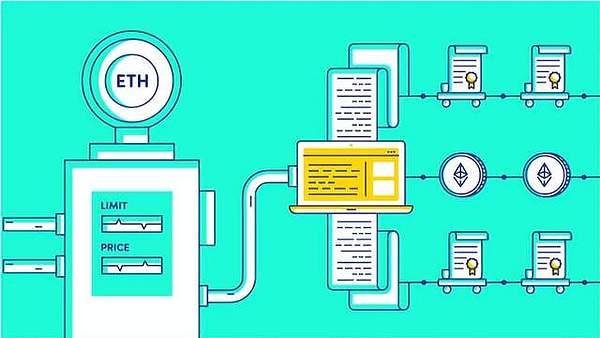

这场攻击的核心在于利用了ERC2771协议和Multicall库的特殊设计。打个比方,ERC2771就像是给智能合约开了一个VIP通道,允许没有ETH支付gas的用户也能操作。黑客正是钻了这个VIP通道的门禁漏洞。

具体来说,黑客的"魔术"分为五步:

第一步:用5个WETH兑换34.5亿个TIME代币当作"表演道具"。这个数字大得惊人,我当时看到交易记录时差点被咖啡呛到。

第二步:精心构造恶意calldata数据。这里有个精妙的设计——黑客把data[1]的长度设为0x38,就像魔术师特意展示的空盒子,让系统自动忽略了关键的安全验证。

第三步:通过forwarder合约调用TIME的multicall函数。这个操作就像魔术师在观众眼皮底下调换了扑克牌,合约竟然乖乖执行了。

第四步:销毁流动性池中的代币。这一步堪称"大变活人",流动性池中大量代币凭空消失。

第五步:同步储备量后兑换获利。就像魔术最后揭开谜底的时刻,黑客轻松将TIME兑换成ETH带走。

血的教训与深刻启示

这次事件给我最大的感触是:智能合约的安全就像多米诺骨牌,任何一个环节的疏忽都可能导致全线崩溃。ERC2771的设计初衷是好的,但缺乏足够的安全护栏。

我在分析代码时注意到,如果TIME项目方能在multicall函数中加入更严格的sender验证,或者在收到thirdweb警告后及时升级合约,这场悲剧或许就能避免。可惜安全领域没有"如果",只有血淋淋的现实。

每次分析完这类事件,我都会想起那句老话:在区块链世界,代码即法律。但我想补充的是:写代码的人更需要法律意识。这个案例再次证明,安全审计不是奢侈品,而是必需品。

最后给开发者们的忠告:下次使用ERC2771或类似协议时,请多留个心眼。毕竟18.8万美元的学费,不该由你们来支付。

很赞哦!(284)

热门文章

站长推荐

友情链接

- 熊市寒冬!Blocknative大裁员背后,MEV赛道正经历怎样的阵痛?

- 数字资产安全保管指南:从新手到专家的全方位防护方案

- EOS迎来重要升级:Leap 5深度解读与技术前瞻

- 跨链新玩法:Interlay携手Moonbeam解锁460万美元流动性

- Telegram生态崛起:OpenTele如何重塑加密交易体验?

- Supra能否撼动Chainlink王座?一场预言机市场的权力游戏

- 当数字藏品遇上职场陷阱:NFT公司员工如何规避职务侵占风险

- 链游周观察:Sui游戏门户上线,这些freemint项目值得一试

- 10月10日行情观察:市场如流水,智者顺势而为

- TRX王者归来:0.1美元关口即将被攻破?